Integre el modelo Zero Trust en su Gestión de Acceso Privilegiado

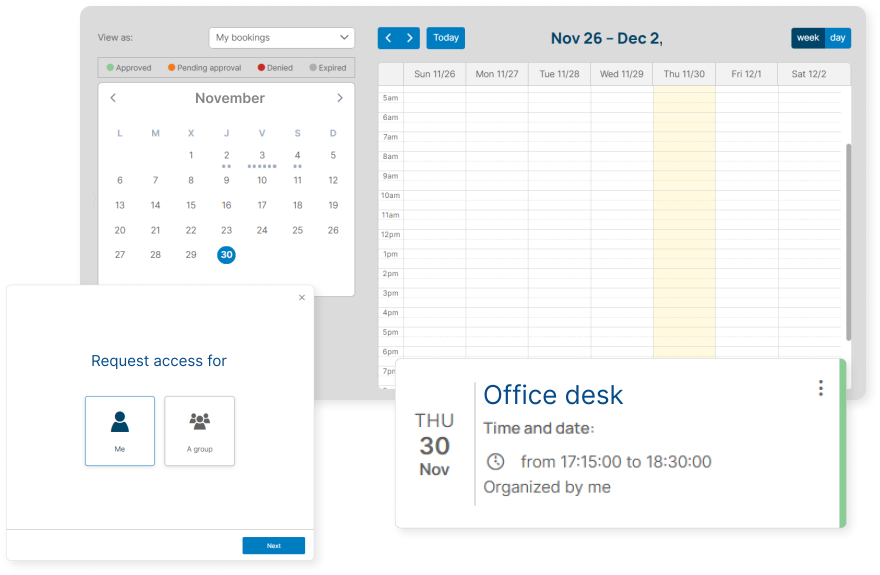

Reserva de recursos

El módulo de Reserva de Recursos de Thinfinity permite un despliegue personalizado de accesos temporales para aplicaciones. Administre perfiles configurables para empleados y contratistas desde una interfaz centralizada, garantizando un ecosistema de acceso seguro y a la medida de su infraestructura.

Optimice sus operaciones con flujos de aprobación automatizados

Diseño de flujos de trabajo personalizables

Diseñe procesos de aprobación alineados con sus políticas corporativas, adaptándose a roles jerárquicos de administradores, usuarios y supervisores.

Trazabilidad y Cumplimiento (Audit Trail)

Garantice una ruta de auditoría completa de todas las aprobaciones, facilitando el cumplimiento de normativas internacionales y la transparencia operativa.

Solicitudes automatizadas

Gestione de forma ágil y eficiente las solicitudes de acceso mediante mecanismos de automatización que eliminan los cuellos de botella manuales.

Aprobación multinivel

Soporte para procesos complejos de aprobación en varios niveles, brindando un control granular sobre los permisos de acceso de alta sensibilidad.

Notificaciones en tiempo real

Mantenga a los responsables informados mediante alertas instantáneas en el portal y vía e-mail sobre el estado de cada solicitud.

Casos de Uso

Acceso Temporal para Empleados

Automatice la validación de accesos temporales, garantizando una autenticación rápida sin comprometer la seguridad.

Funcionalidades Clave

La solución preferida por equipos de TI globales

Acceso remoto sin VPN

Habilite conexiones seguras a servicios cloud, sistemas OT y entornos de IT críticos desde cualquier lugar, eliminando la latencia y riesgos de las VPN tradicionales.

Gestión avanzada de sesiones

Supervise y controle cada acción en sesiones privilegiadas. Cumpla con las normativas mediante grabaciones detalladas y almacenamiento seguro de logs.

Control Just-in-Time

Proporcione el nivel de acceso exacto en el momento preciso, aplicando políticas de seguridad dinámicas basadas en el contexto del usuario.

Alertas inteligentes

Identifique comportamientos anómalos en tiempo real con un sistema de alertas que permite a los administradores actuar proactivamente ante amenazas.

Autenticación moderna (MFA/SAML)

Refuerce la seguridad con MFA, acceso sin contraseña (passwordless) y SAML, optimizando la experiencia de inicio de sesión.

Cumplimiento SOC 2 y Auditoría

Prepárese para auditorías SOC 2 con análisis forenses y analíticas avanzadas basadas en datos históricos y en tiempo real.

Aspectos destacados del producto

Opciones de DespliegueExperiencia de usuario sin fricciones

Empodere a sus usuarios permitiéndoles trabajar con sus herramientas habituales bajo un entorno seguro. Al centralizar las conexiones, reduce la superficie de ataque y simplifica la gestión de endpoints autorizados.

Arquitectura Zero Trust (ZTA)

Alineada con los estándares NIST, nuestra solución garantiza que cada acceso esté justificado y documentado. Ideal para equipos internos, proveedores y sistemas industriales (OT) mediante controles granulares.

Supervisión centralizada

Gestione múltiples protocolos (RDP, VNC, SSH, SQL, etc.) desde una única consola. Los administradores mantienen el control total sobre la programación de sesiones y los permisos de aplicaciones.