Integra i principi Zero Trust nell'Accesso Remoto Privilegiato

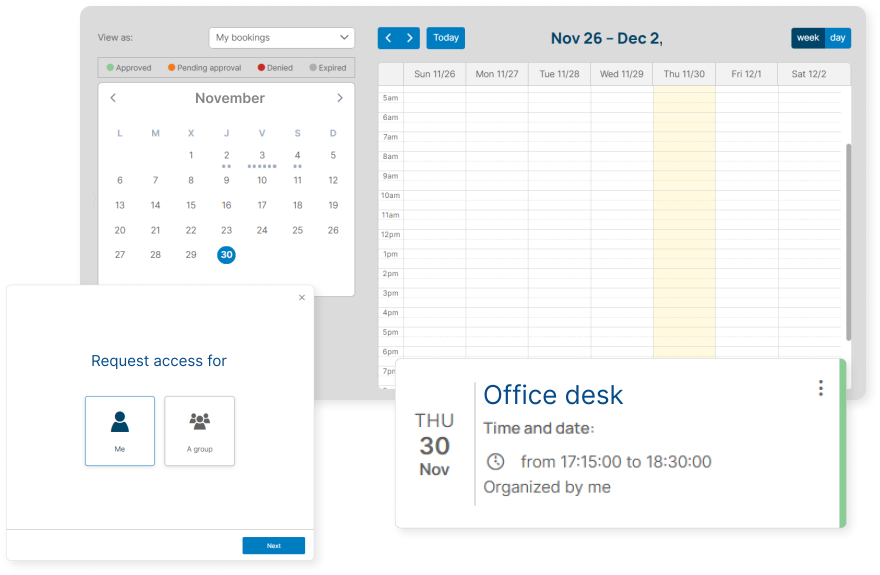

Resource Reservation

Il modulo Resource Reservation di Thinfinity offre un controllo granulare per l'accesso remoto temporaneo. Consente di definire profili di accesso personalizzati per dipendenti e consulenti esterni tramite un'interfaccia intuitiva, garantendo che ogni connessione sia autenticata, autorizzata e sicura.

Ottimizza la governance con i Workflow di Approvazione

Workflow personalizzabili

Configura flussi di approvazione su misura per le tue policy aziendali, definendo ruoli specifici per amministratori, supervisori e utenti finali.

Audit e Compliance garantita

Mantieni un registro completo e immutabile di tutte le approvazioni, assicurando la massima trasparenza e semplificando i processi di audit.

Richieste automatizzate

Velocizza l'operatività aziendale automatizzando le richieste di accesso ricorrenti senza compromettere la sicurezza.

Approvazione multi-livello

Supporta processi decisionali complessi con sistemi di approvazione a più stadi per proteggere le risorse critiche.

Notifiche in tempo reale

Ricevi avvisi istantanei nel portale o via email per ogni richiesta di accesso, permettendo decisioni rapide e informate.

Casi d'uso

Accesso Temporaneo per Dipendenti

Implementa flussi di lavoro efficienti per le richieste di accesso temporaneo, garantendo che l'operatività non venga mai rallentata.

Funzionalità Chiave

La scelta dei professionisti IT per la sicurezza degli accessi

Accesso remoto senza VPN

Connettiti in modo sicuro a infrastrutture IT, servizi cloud e sistemi OT da qualsiasi luogo, eliminando la complessità e le vulnerabilità delle VPN tradizionali.

Gestione avanzata delle sessioni

Ottieni il controllo totale su ogni azione. Ogni sessione è documentata e registrata meticolosamente per garantire la conformità normativa senza sforzo.

Controllo Just-in-Time

Applica i principi del minimo privilegio, fornendo agli utenti l'accesso esatto di cui hanno bisogno, limitatamente al tempo necessario per completare il task.

Monitoraggio e Alerting

Rileva attività sospette in tempo reale grazie a un sistema di monitoraggio avanzato che avvisa immediatamente gli amministratori in caso di anomalie.

Autenticazione semplificata

Migliora la sicurezza con MFA, accesso passwordless e integrazione SAML, rendendo l'esperienza utente fluida e sicura.

Compliance e Session Audit

Preparati per la certificazione SOC 2 con audit dettagliati, analisi forense e reportistica avanzata basata sui dati storici delle sessioni.

Caratteristiche del Prodotto

Opzioni di DeploymentUser Experience ottimizzata

Privileged Remote Access offre un'esperienza fluida che permette agli utenti di lavorare con i propri strumenti preferiti. Centralizzando tutte le connessioni in un unico percorso sicuro, la superficie di attacco viene drasticamente ridotta e la gestione degli endpoint semplificata.

Architettura Zero Trust (ZTA)

In linea con i framework Zero Trust, Thinfinity garantisce che ogni accesso aziendale sia giustificato, limitato e documentato. Supporta l'accesso Just-in-Time per team interni, fornitori e sistemi OT critici.

Visione centralizzata dell'accesso remoto

Gestisci tutte le sessioni da un'unica piattaforma compatibile con RDP, VNC, HTTPS, SSH, SQL, Webdav, WAG, TN3250, TN5250 e VirtualUI. Gli amministratori possono pianificare sessioni, definire permessi e revisionare le attività da un'unica console.